Olympus PEN E-P7 – nowoczesność w klasycznej formie

11 czerwca 2021, 12:09Firma OM Digital Solutions, która przed kilkoma miesiącami przejęła legendarną markę Olympus, zaprezentowała właśnie nowy aparat fotograficzny systemu Mikro Cztery Trzecie – model Olympus PEN E-P7. Pod względem wzornictwa urządzenie nawiązuje do klasycznych modeli firmy, jednak w środku znajdziemy zdecydowanie współczesne komponenty

NSA szpiegowała Huawei?

24 marca 2014, 08:46Firma Huawei, która była podejrzewana o szpiegowanie na rzecz Pekinu, sama padła ofiarą NSA. Jeśli najnowsze doniesienia są prawdziwe, potwierdzałoby to wcześniejsze informacje, jakoby władze USA zleciły sprawdzenie Huawei.

OLED-owy przełom

24 listopada 2008, 12:42Na południowokoreańskim Uniwersytecie Narodowym Pusan powstały niebieskie diody organiczne (OLED). Dzięki pracom profesora Jin Sung-Ho telewizory i monitory OLED mogą w końcu zagościć w naszych domach.

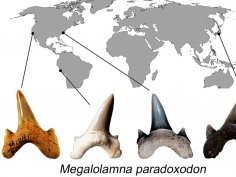

Opisano nowy gatunek kopalnego rekina

5 października 2016, 11:47W oparciu o 4,5-cm skamieniałe zęby, które znaleziono w Kalifornii, Karolinie Północnej, Peru i Japonii, opisano nowy gatunek kopalnego rekina - Megalolamna paradoxodon.

Dietetyczny tandem na urazy rdzenia

27 czerwca 2012, 11:18Kwas dokozaheksaenowy (DHA), wielonienasycony kwas tłuszczowy omega-3, i kurkumina, składnik przyprawy curry, pomagają zachować zdolność chodzenia po mikrourazach rdzenia kręgowego. Eksperymenty prowadzono na szczurach, które stanowiły model mielopatii szyjnej.

Na Politechnice Wrocławskiej powstaje off-roadowy wózek dla niepełnosprawnych

4 sierpnia 2021, 14:39Na Wydziale Mechanicznym rozpoczęły się prace nad LOV-em. Pod tą nazwą kryje się wózek, dzięki któremu osoby z niepełnosprawnościami będą mogły wyruszyć do lasu, na plażę albo zdobyć Ślężę. Limit-Off-Vehicle będzie też co najmniej o połowę tańszy od obecnie dostępnych wózków off-roadowych.

Czy delfiny miały kiedyś cztery łapy?

5 listopada 2006, 12:51Japońscy naukowcy donoszą, że złapany w zeszłym miesiącu delfin butlonosy ma dodatkową parę płetw, która może być pozostałością po tylnych kończynach. Jeśli ich przypuszczenia się potwierdzą, będzie to kolejny argument przemawiający za tym, że delfiny były niegdyś zwierzętami lądowymi.

Dual_EC_DRGB usunięty z listy rekomendacji NIST

23 kwietnia 2014, 09:43Amerykański NIST (Narodowy Instytut Standardów i Technologii) usunął z listy rekomendacji generator liczb pseudolosowych Dual_EC_DRGB (Dual Elliptic Curve Deterministic Random Bit Generator). To domyślny generator używany w popularnym narzędziu BSAFE.

Dwie pary, dwie funkcje

9 stycznia 2009, 23:07Jak to możliwe, że przednia para skrzydeł w zupełności wystarcza motylom do utrzymania się powietrzu, a mimo to wydatkują one tak wiele energii na wytworzenie dwóch par tego niezwykle pięknego narządu lotu?

Czemu pandy są czarno-białe? Biolodzy już wiedzą!

6 marca 2017, 11:57Czarno-białe umaszczenie pandy wielkiej służy do kamuflażu i komunikacji. Choć wydaje się, że to truizm, dojście do takiego wniosku kosztowało naukowców wiele wysiłku. Niektórzy porównywali go nawet do prac Herkulesa.